高效实用的U盘测试工具,轻松检测存储设备性能

软件支持 在线重装、U盘制作、自定义重装 等多种模式。

简介:大家都知道,U盘是一种非常

【菜科解读】

软件支持 在线重装、U盘制作、自定义重装 等多种模式。

简介:大家都知道,U盘是一种非常常见的存储设备,它的使用频率非常高。

但是,你有没有想过如何检测U盘的性能呢?今天我就来介绍一款高效实用的U盘测试工具,让你轻松检测存储设备的性能。

工具原料:- 电脑品牌型号:Dell XPS 13- 操作系统版本:Windows 10- 软件版本:U盘测试工具v1.0一、U盘性能测试U盘性能测试是我们使用U盘测试工具的核心功能。通过这个功能,我们可以测试U盘的读写速度、传输稳定性等性能指标。

下面我将详细介绍几个重要的测试指标。

1. 读写速度U盘的读写速度是衡量其性能的重要指标之一。

我们可以通过测试工具来测量U盘的读写速度,并与其他U盘进行比较。

这样可以帮助我们选择性能更好的U盘。

2. 传输稳定性除了读写速度,U盘的传输稳定性也是需要考虑的因素。

我们可以通过测试工具来模拟大量数据的传输,观察U盘在传输过程中是否会出现卡顿、断连等问题。

这样可以帮助我们选择传输稳定性更好的U盘。

3. 兼容性兼容性是指U盘在不同设备上的适配情况。

我们可以通过测试工具来测试U盘在不同电脑或手机上的兼容性,观察是否能够正常识别和传输数据。

这样可以帮助我们选择兼容性更好的U盘。

二、案例分析为了更好地说明U盘测试工具的实用性,我将通过一个案例来进行分析。

小明是一名摄影师,他经常需要将大量的照片传输到U盘中进行备份。

然而,他发现有些U盘在传输过程中会出现卡顿的情况,导致传输速度非常慢。

于是,他决定使用U盘测试工具来测试不同U盘的性能。

经过测试,小明发现一款U盘的读写速度非常快,传输稳定性也非常好。

于是,他决定购买这款U盘作为自己的备份设备。

通过使用U盘测试工具,小明成功解决了传输速度慢的问题,提高了工作效率。

总结:通过使用高效实用的U盘测试工具,我们可以轻松检测存储设备的性能。

通过测试不同U盘的读写速度、传输稳定性和兼容性等指标,我们可以选择性能更好的U盘,提高工作效率。

因此,我强烈推荐大家使用这款U盘测试工具,让你的存储设备更加高效实用! 标签: 注意:本站所刊载的文章均为学习交流之用,请勿用于商业用途。

对于商业使用,请联系各自版权所有者,否则法律问题自行承担。

Win7系统升级指南:全面解析升级步骤与要点 Win7系统损坏修复教程:详细步骤助你快速解决问题 高效实用的U盘测试工具,轻松检测存储设备性能 分类于: 回答于:2023-10-16 简介:大家都知道,U盘是一种非常常见的存储设备,它的使用频率非常高。

但是,你有没有想过如何检测U盘的性能呢?今天我就来介绍一款高效实用的U盘测试工具,让你轻松检测存储设备的性能。

工具原料:- 电脑品牌型号:Dell XPS 13- 操作系统版本:Windows 10- 软件版本:U盘测试工具v1.0一、U盘性能测试U盘性能测试是我们使用U盘测试工具的核心功能。通过这个功能,我们可以测试U盘的读写速度、传输稳定性等性能指标。

下面我将详细介绍几个重要的测试指标。

1. 读写速度U盘的读写速度是衡量其性能的重要指标之一。

我们可以通过测试工具来测量U盘的读写速度,并与其他U盘进行比较。

这样可以帮助我们选择性能更好的U盘。

2. 传输稳定性除了读写速度,U盘的传输稳定性也是需要考虑的因素。

我们可以通过测试工具来模拟大量数据的传输,观察U盘在传输过程中是否会出现卡顿、断连等问题。

这样可以帮助我们选择传输稳定性更好的U盘。

3. 兼容性兼容性是指U盘在不同设备上的适配情况。

我们可以通过测试工具来测试U盘在不同电脑或手机上的兼容性,观察是否能够正常识别和传输数据。

这样可以帮助我们选择兼容性更好的U盘。

二、案例分析为了更好地说明U盘测试工具的实用性,我将通过一个案例来进行分析。

小明是一名摄影师,他经常需要将大量的照片传输到U盘中进行备份。

然而,他发现有些U盘在传输过程中会出现卡顿的情况,导致传输速度非常慢。

于是,他决定使用U盘测试工具来测试不同U盘的性能。

经过测试,小明发现一款U盘的读写速度非常快,传输稳定性也非常好。

于是,他决定购买这款U盘作为自己的备份设备。

通过使用U盘测试工具,小明成功解决了传输速度慢的问题,提高了工作效率。

总结:通过使用高效实用的U盘测试工具,我们可以轻松检测存储设备的性能。

通过测试不同U盘的读写速度、传输稳定性和兼容性等指标,我们可以选择性能更好的U盘,提高工作效率。

因此,我强烈推荐大家使用这款U盘测试工具,让你的存储设备更加高效实用! 菜科网系统致力于解决 Windows 系统重装解决方案,提供高效、安全、免费的系统重装服务。

win7安装双系统win8,轻松实现多系统切换

软件支持 在线重装、U盘制作、自定义重装 等多种模式。

简介:本文将介绍如何在Windows 7系统上安装双系统Windows 8,并轻松实现多系统切换。

通过这种方式,用户可以在同一台电脑上同时使用两个不同的操作系统,以满足不同的需求和体验不同的功能。

这种方法可以帮助用户更好地利用电脑资源,提高工作效率和娱乐体验。

工具原料:品牌型号:Dell Inspiron 15操作系统版本:Windows 7 Home Premium软件版本:Windows 8.1 Pro一、准备工作1、备份重要数据:在进行系统安装之前,务必备份重要的文件和数据,以防数据丢失。

2、下载Windows 8.1 ISO文件:从官方网站下载Windows 8.1的ISO文件,确保文件完整且没有被篡改。

二、创建分区1、打开磁盘管理工具:在Windows 7系统中,按下Win+R组合键,输入“diskmgmt.msc”并按回车键,打开磁盘管理工具。

2、缩小系统分区:选择Windows 7系统所在的分区,右键点击并选择“缩小卷”,按照提示缩小分区的大小。

3、创建新分区:在空闲的空间上,右键点击并选择“新建简单卷”,按照向导创建新的分区。

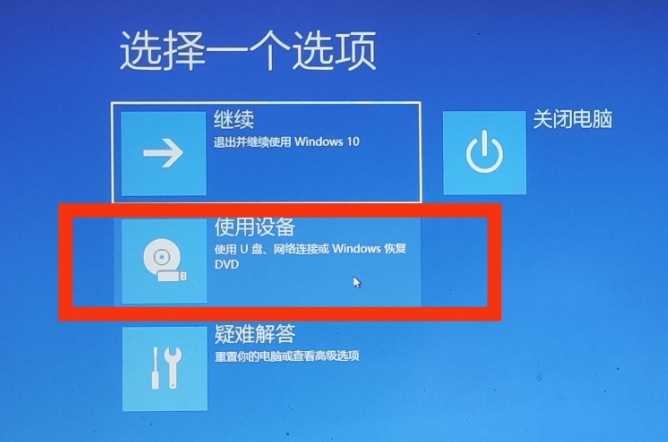

三、安装Windows 81、插入Windows 8安装盘或U盘:将Windows 8安装盘或U盘插入电脑,并重启电脑。

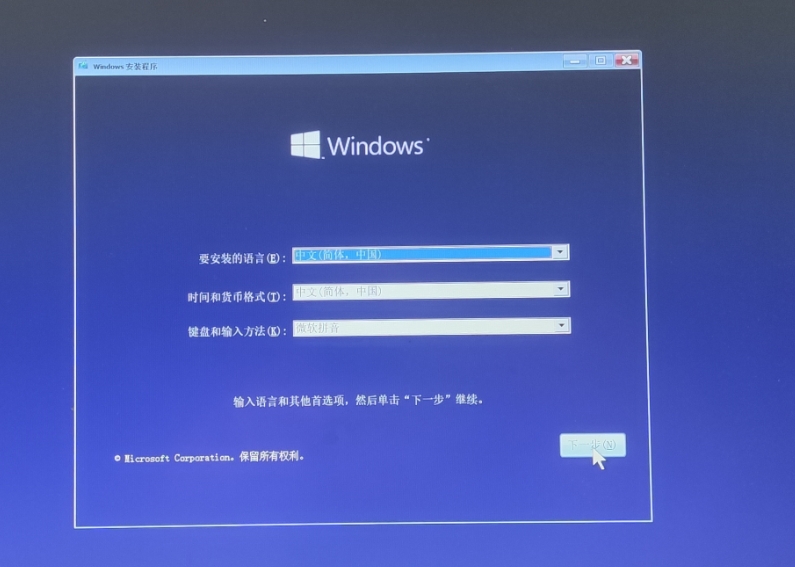

2、选择启动设备:在电脑启动时,按下F12或其他指定键进入启动菜单,选择从安装盘或U盘启动。

3、按照向导安装:按照Windows 8安装向导的提示,选择安装语言、安装类型和安装位置等选项,完成安装过程。

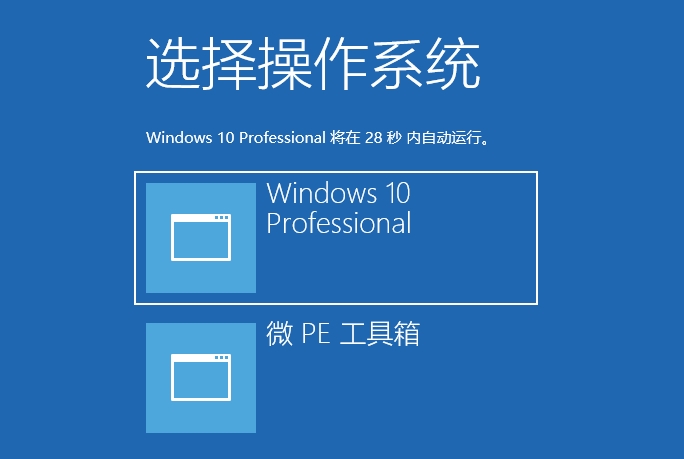

四、系统切换1、重启电脑:安装完成后,重启电脑。

2、选择系统:在重启时,按下F12或其他指定键进入启动菜单,选择要启动的系统。

3、切换系统:根据需要选择要启动的系统,即可轻松实现多系统切换。

总结:通过本文介绍的方法,用户可以在Windows 7系统上安装双系统Windows 8,并轻松实现多系统切换。

这种方法可以帮助用户更好地利用电脑资源,同时满足不同的需求和体验不同的功能。

在安装双系统之前,务必备份重要数据,并按照步骤创建分区和安装Windows 8。

安装完成后,用户可以通过启动菜单轻松切换系统,以便根据需要选择不同的操作系统。

标签: 注意:本站所刊载的文章均为学习交流之用,请勿用于商业用途。

对于商业使用,请联系各自版权所有者,否则法律问题自行承担。

Win7系统升级指南:全面解析升级步骤与要点 Win7系统损坏修复教程:详细步骤助你快速解决问题 win7安装双系统win8,轻松实现多系统切换 分类于: 回答于:2023-09-15 简介:本文将介绍如何在Windows 7系统上安装双系统Windows 8,并轻松实现多系统切换。

通过这种方式,用户可以在同一台电脑上同时使用两个不同的操作系统,以满足不同的需求和体验不同的功能。

这种方法可以帮助用户更好地利用电脑资源,提高工作效率和娱乐体验。

工具原料:品牌型号:Dell Inspiron 15操作系统版本:Windows 7 Home Premium软件版本:Windows 8.1 Pro一、准备工作1、备份重要数据:在进行系统安装之前,务必备份重要的文件和数据,以防数据丢失。

2、下载Windows 8.1 ISO文件:从官方网站下载Windows 8.1的ISO文件,确保文件完整且没有被篡改。

二、创建分区1、打开磁盘管理工具:在Windows 7系统中,按下Win+R组合键,输入“diskmgmt.msc”并按回车键,打开磁盘管理工具。

2、缩小系统分区:选择Windows 7系统所在的分区,右键点击并选择“缩小卷”,按照提示缩小分区的大小。

3、创建新分区:在空闲的空间上,右键点击并选择“新建简单卷”,按照向导创建新的分区。

三、安装Windows 81、插入Windows 8安装盘或U盘:将Windows 8安装盘或U盘插入电脑,并重启电脑。

2、选择启动设备:在电脑启动时,按下F12或其他指定键进入启动菜单,选择从安装盘或U盘启动。

3、按照向导安装:按照Windows 8安装向导的提示,选择安装语言、安装类型和安装位置等选项,完成安装过程。

四、系统切换1、重启电脑:安装完成后,重启电脑。

2、选择系统:在重启时,按下F12或其他指定键进入启动菜单,选择要启动的系统。

3、切换系统:根据需要选择要启动的系统,即可轻松实现多系统切换。

总结:通过本文介绍的方法,用户可以在Windows 7系统上安装双系统Windows 8,并轻松实现多系统切换。

这种方法可以帮助用户更好地利用电脑资源,同时满足不同的需求和体验不同的功能。

在安装双系统之前,务必备份重要数据,并按照步骤创建分区和安装Windows 8。

安装完成后,用户可以通过启动菜单轻松切换系统,以便根据需要选择不同的操作系统。

菜科网系统致力于解决 Windows 系统重装解决方案,提供高效、安全、免费的系统重装服务。

入侵检测实战之全面问答

一个网络中,只有有效实施了IDS,才能敏锐地察觉攻击者的侵犯行为,才能防患于未然!本文对IDS的概念、行为及策略等方面内容以问答形式进行全面介绍,期望帮助管理者更快和更好地使用IDS。

问:都有哪些重要的IDS系统? 根据监测对象不同,IDS系统分为很多种,以下是几种很重要的IDS系统: 1、NIDS NIDS是network intrusion detection system的缩写,即网络入侵检测系统,主要用于检测hacker或cracker通过网络进行的入侵行为。

NIDS的运行方式有两种,一种是在目标主机上运行以监测其本身的通讯信息,另一种是在一台单独的机器上运行以监测所有网络设备的通讯信息,比如hub、路由器。

2、SIV SIV是system integrity verifiers的缩写,即系统完整性检测,主要用于监视系统文件或者Windows 注册表等重要信息是否被修改,以堵上攻击者日后来访的后门。

SIV更多的是以工具软件的形式出现,比如著名的“Tripwire”,它可以检测到重要系统组件的变换情况,但并不产生实时的报警信息。

3、LFM LFM是log file monitors的缩写,即日志文件监测器,主要用于监测网络服务所产生的日志文件。

LFM通过检测日志文件内容并与关键字进行匹配的方式判断入侵行为,例如对于HTTP服务器的日志文件,只要搜索“swatch”关键字,就可以判断出是否有“phf”攻击。

4、Honeypots 蜜罐系统,也就是诱骗系统,它是一个包含漏洞的系统,通过模拟一个或多个易受攻击的主机,给黑客提供一个容易攻击的目标。

由于蜜罐没有其它任务需要完成,因此所有连接的尝试都应被视为是可疑的。

蜜罐的另一个用途是拖延攻击者对其真正目标的攻击,让攻击者在蜜罐上浪费时间。

与此同时,最初的攻击目标受到了保护,真正有价值的内容将不受侵犯。

蜜罐最初的目的之一是为起诉恶意黑客搜集证据,这看起来有“诱捕”的感觉。

问:谁是入侵者? 通常我们将入侵者称为hacker,但实际上这是不准确的。

可以这么说:hacker是发现系统漏洞并修补漏洞的,cracker才是利用漏洞占山头搞破坏的入侵者。

为了不混淆视听,在此干脆统一叫作入侵者吧。

一般来说,入侵者分为两类:内部和外部。

内部入侵者通常利用社会工程学盗用非授权帐户进行非法活动,比如使用其他人的机器、冒充是处长或局长;外部入侵者则要借助一定的攻击技术对攻击目标进行监测、查漏,然后采取破坏活动。

有一点请牢记:统计表明,入侵行为有80%来自内部。

问:入侵者如何进入系统? 主要有三种方式: 1、物理入侵 指入侵者以物理方式访问一个机器进行破坏活动,例如趁人不备遛进机房重地赶紧敲打两下键盘试图闯入操作系统、拿着钳子改锥卸掉机器外壳“借”走硬盘装在另一台机器上进行深入研究。

2、系统入侵 指入侵者在拥有系统的一个低级账号权限下进行的破坏活动。

通常,如果系统没有及时“打”最近的补丁程序,那么拥有低级权限的用户就可能利用系统漏洞获取更高的管理特权。

3、远程入侵 指入侵者通过网络渗透到一个系统中。

这种情况下,入侵者通常不具备任何特殊权限,他们要通过漏洞扫描或端口扫描等技术发现攻击目标,再利用相关技术执行破坏活动。

NIDS主要针对的就是这种入侵。

问:入侵者为何能闯入系统? 苍蝇不盯无缝的蛋,入侵者只要找到复杂的计算机网络中的一个缝,就能轻而易举地闯入系统。

所以,了解这些缝都有可能在哪里,对于修补它们至关重要。

通常,裂缝主要表现在软件编写存在bug、系统配置不当、口令失窃、明文通讯信息被监听以及初始设计存在缺陷等方面。

1、软件编写存在bug 无论是服务器程序、客户端软件还是操作系统,只要是用代码编写的东西,都会存在不同程度的bug。

Bug主要分为以下几类: 缓冲区溢出:指入侵者在程序的有关输入项目中了输入了超过规定长度的字符串,超过的部分通常就是入侵者想要执行的攻击代码,而程序编写者又没有进行输入长度的检查,最终导致多出的攻击代码占据了输入缓冲区后的内存而执行。

别以为为登录用户名留出了200个字符就够了而不再做长度检查,所谓防小人不防君子,入侵者会想尽一切办法尝试攻击的途径的。

意料外的联合使用问题:一个程序经常由功能不同的多层代码组成,甚至会涉及到最底层的操作系统级别。

入侵者通常会利用这个特点为不同的层输入不同的内容,以达到窃取信息的目的。

例如:对于由Perl编写的程序,入侵者可以在程序的输入项目中输入类似“| mail 入侵检测,实战,之,全面,问答,在,网络安全,