?密钥是什么?了解数字安全背后的核心原理与应用?

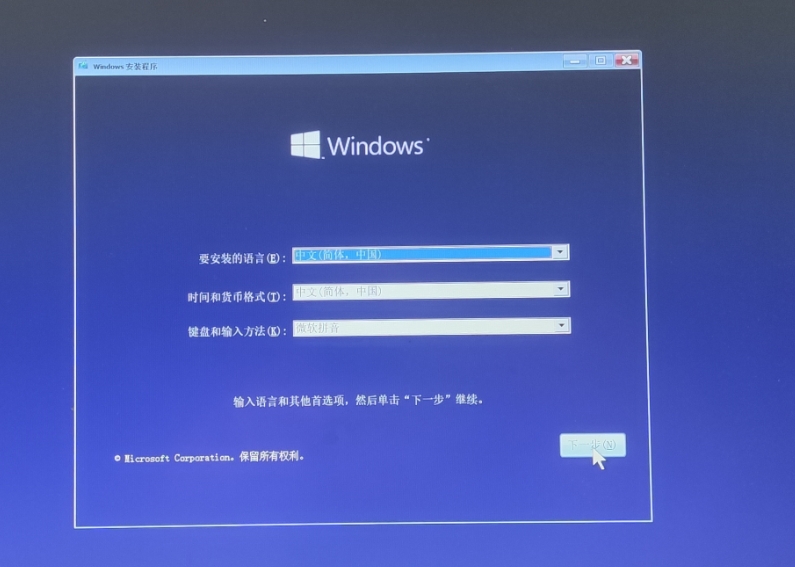

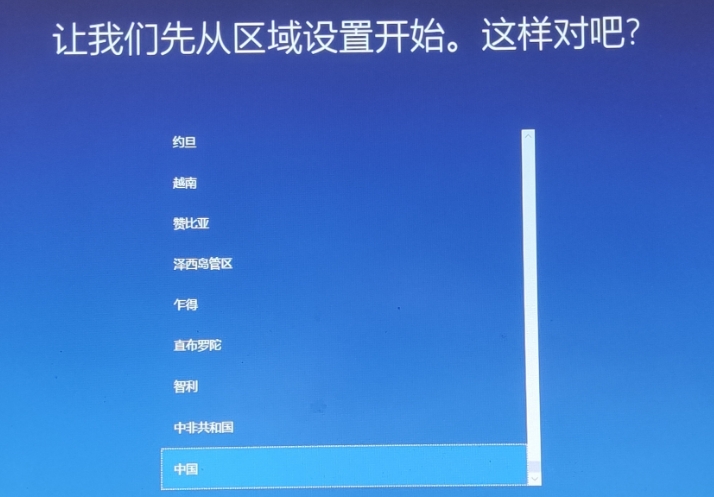

软件支持 在线重装、U盘制作、自定义重装 等多种模式。

简介:随着数字技术的不断发展,安

【菜科解读】

想重装系统不会怎么办?菜科网一键重装系统轻松在线帮您搞定系统重装问题。软件支持 在线重装、U盘制作、自定义重装 等多种模式。

简介:

随着数字技术的不断发展,安全问题逐渐成为用户面临的重要挑战。

数字安全涉及到多个方面,其中密钥作为核心要素,在保护数据完整性和防止未经授权访问中发挥着至关重要的作用。

本文将通过深入探讨密钥的概念、应用场景以及用户应注意的安全细节,帮助读者掌握数字安全背后的核心原理。

工具原料:

系统版本:Windows 11、MacOS Ventura 13.0、iOS 16、Android 13

品牌型号:Dell XPS 13 (2022)、MacBook Air (M2, 2022)、iPhone 14、Samsung Galaxy S22

软件版本:LastPass(2023年版)、Bitlocker(最新版本)、NordVPN(2023年版)

一、密钥的定义与作用

1、密钥是加密过程中不可或缺的元素,使用特定的算法来保证信息的安全性。

简单来说,密钥是一串字符,这些字符通过算法与数据进行交互,使得数据从可读的明文转化为加密的密文。

2、在实际的应用中,密钥用于加密数据传输,如互联网通信、数据存储等。

在加密通信中,密钥分为对称密钥和非对称密钥。

前者是指加密和解密使用同一密钥,而后者则是由一对公开密钥和私有密钥组成。

二、密钥的应用场景1、数据传输安全:网络上传送的敏感信息需要加密处理以防止被窃取。

如用户在电商平台上购物,需要通过安全的HTTPS协议,这里就涉及到密钥加密。

2、设备数据保护:移动设备和电脑通常会使用全盘加密技术来保证数据安全。

以BitLocker为例,其使用TPM(可信平台模块)芯片来管理加密密钥,保护设备中存储的数据。

3、虚拟专用网络(VPN):VPN是一种常见的使用密钥技术的网络工具,通过加密用户的互联网连接以保护隐私。

用户可以选择如NordVPN这样的服务,将在线活动隐藏在加密层之下。

三、密钥管理的技巧与实践

1、安全存储密钥:密钥是数字安全的核心,在管理时必须保证其不会泄露。

避免将密钥以明文形式存储在不安全的环境中。

使用密码管理工具如LastPass来生成并储存复杂的密钥。

2、定期更新密钥:定期更新密钥是安全管理的最佳实践之一。

切勿使用过时或被破坏的密钥进行加密操作,以免增加数据泄露风险。

3、启用双因素认证:多因素认证可以有效降低密钥被破解后的安全风险。

尽量开启在平台中提供的双因素认证,提高账户安全性。

拓展知识:1、密钥在量子计算技术的影响下正在经历变革。

量子计算机具备超强的计算能力,可能破解现有的加密标准。

因此,量子密钥分发(QKD)正在被研究和应用,以满足未来的安全需求。

2、区块链技术也广泛运用密钥机制。

每个用户或节点通过密钥对交易进行签名,从而实现透明和不可篡改的区块链账本管理。

总结:密钥是数字安全中的关键要素,其在数据加密、解密以及资源保护中的作用至关重要。

用户需要认真对待密钥管理,选择合适的工具和策略,如使用密码管理软件、定期更新密钥和启用双因素认证,以确保数字资产的安全性。

随着科技的不断进步,更多的新兴技术如量子计算、区块链也不断推动着密钥使用的创新与发展。

无论技术如何演变,密钥管理的核心原则——保密性、一致性和完整性,将始终是保障数字安全的基石。

希望这篇文章能为您提供实用的知识,帮助您更好地在数字世界中导航。

标签: 注意:本站所刊载的文章均为学习交流之用,请勿用于商业用途。

对于商业使用,请联系各自版权所有者,否则法律问题自行承担。

【2024科普】核芯显卡性能解析:选择适合你的电脑配置方案 2024年微软操作系统最新功能更新详解与应用技巧 密钥是什么?了解数字安全背后的核心原理与应用 分类于: 回答于:2025-01-29

简介:

随着数字技术的不断发展,安全问题逐渐成为用户面临的重要挑战。

数字安全涉及到多个方面,其中密钥作为核心要素,在保护数据完整性和防止未经授权访问中发挥着至关重要的作用。

本文将通过深入探讨密钥的概念、应用场景以及用户应注意的安全细节,帮助读者掌握数字安全背后的核心原理。

工具原料:

系统版本:Windows 11、MacOS Ventura 13.0、iOS 16、Android 13

品牌型号:Dell XPS 13 (2022)、MacBook Air (M2, 2022)、iPhone 14、Samsung Galaxy S22

软件版本:LastPass(2023年版)、Bitlocker(最新版本)、NordVPN(2023年版)

一、密钥的定义与作用1、密钥是加密过程中不可或缺的元素,使用特定的算法来保证信息的安全性。

简单来说,密钥是一串字符,这些字符通过算法与数据进行交互,使得数据从可读的明文转化为加密的密文。

2、在实际的应用中,密钥用于加密数据传输,如互联网通信、数据存储等。

在加密通信中,密钥分为对称密钥和非对称密钥。

前者是指加密和解密使用同一密钥,而后者则是由一对公开密钥和私有密钥组成。

二、密钥的应用场景1、数据传输安全:网络上传送的敏感信息需要加密处理以防止被窃取。

如用户在电商平台上购物,需要通过安全的HTTPS协议,这里就涉及到密钥加密。

2、设备数据保护:移动设备和电脑通常会使用全盘加密技术来保证数据安全。

以BitLocker为例,其使用TPM(可信平台模块)芯片来管理加密密钥,保护设备中存储的数据。

3、虚拟专用网络(VPN):VPN是一种常见的使用密钥技术的网络工具,通过加密用户的互联网连接以保护隐私。

用户可以选择如NordVPN这样的服务,将在线活动隐藏在加密层之下。

三、密钥管理的技巧与实践1、安全存储密钥:密钥是数字安全的核心,在管理时必须保证其不会泄露。

避免将密钥以明文形式存储在不安全的环境中。

使用密码管理工具如LastPass来生成并储存复杂的密钥。

2、定期更新密钥:定期更新密钥是安全管理的最佳实践之一。

切勿使用过时或被破坏的密钥进行加密操作,以免增加数据泄露风险。

3、启用双因素认证:多因素认证可以有效降低密钥被破解后的安全风险。

尽量开启在平台中提供的双因素认证,提高账户安全性。

拓展知识:1、密钥在量子计算技术的影响下正在经历变革。

量子计算机具备超强的计算能力,可能破解现有的加密标准。

因此,量子密钥分发(QKD)正在被研究和应用,以满足未来的安全需求。

2、区块链技术也广泛运用密钥机制。

每个用户或节点通过密钥对交易进行签名,从而实现透明和不可篡改的区块链账本管理。

总结:密钥是数字安全中的关键要素,其在数据加密、解密以及资源保护中的作用至关重要。

用户需要认真对待密钥管理,选择合适的工具和策略,如使用密码管理软件、定期更新密钥和启用双因素认证,以确保数字资产的安全性。

随着科技的不断进步,更多的新兴技术如量子计算、区块链也不断推动着密钥使用的创新与发展。

无论技术如何演变,密钥管理的核心原则——保密性、一致性和完整性,将始终是保障数字安全的基石。

希望这篇文章能为您提供实用的知识,帮助您更好地在数字世界中导航。

菜科网系统致力于解决 Windows 系统重装解决方案,提供高效、安全、免费的系统重装服务。

2024江门工伤认定标准是什么

2024江门工伤认定标准是什么?要注意事项一览?随菜科网小编来了解一下。工伤保险待遇标准又称工伤赔偿标准,是指工伤职工、工亡职工亲属依法应当享受的赔偿项目和标准。

在江门应该如何办理工伤保险赔偿? 由于江门市社保卡已包含了工伤保险的相关信息。

那么,对于江门工伤保险应该如何办理呢? 江门工伤认定有什么注意事项?用人单位未按照法定提出工伤认定申请要怎么做? 1、用人单位未按照法定提出工伤认定申请的,该职工或者其近亲属、工会组织自事故伤害发生之日或者按照职业病防治法法定被诊断、鉴定为职业病之日起一年内,可以直接向用人单位所在地统筹地区社会保险部门提出工伤认定申请。

2、用人单位未在法定的时限内提交工伤认定申请的,在提出工伤认定申请之前发生的工伤待遇等有关费用由用人单位承担。

3、未参加工伤保险的职工发生事故伤害或者被诊断、鉴定为职业病的,由用人单位生产经营所在地社会保险部门负责工伤认定。

江门工伤保险费率浮动幅度标准: (1)上一自然年度工伤保险费支出率在10%以下(含10%)的用人单位,按本行业基准费率的70%缴纳当年的工伤保险费;

(2)上一自然年度工伤保险费支出率大于10%、小于30%(含30%)的用人单位,按本行业基准费率的80%缴纳当年的工伤保险费;

(3)上一自然年度工伤保险费支出率大于30%、小于50%(含50%)的用人单位,按本行业基准费率的90%缴纳当年的工伤保险费;

(4)上一自然年度工伤保险费支出率大于50%、小于60%(含60%)的用人单位,按本行业基准费率缴纳当年的工伤保险费;

(5)上一自然年度工伤保险费支出率大于60%、小于90%(含90%)的用人单位,按本行业基准费率的110%缴纳当年的工伤保险费;

(6)上一自然年度工伤保险费支出率大于90%、小于120%(含120%)的用人单位,按本行业基准费率的120%缴纳当年的工伤保险费;

(7)上一自然年度工伤保险费支出率大于120%的用人单位,按本行业基准费率的130%缴纳当年的工伤保险费。

西宁灵活就业人员社保2024-2025年养老保险缴费标准是什么呢

灵活就业人员缴纳养老保险的档次和金额因地区而异,通常有多个档次可选,选择缴费档次时应考虑个人经济状况和养老需求。那么,西宁灵活就业人员养老保险缴费最低标准是多少?退休能领多少钱?下面随菜科网app小编一起来看看吧。

那么,西宁灵活就业人员社保2024-2025年养老保险缴费标准是什么呢?退休能领多少钱?据菜科网app显示,2024-2025年西宁灵活就业养老保险的缴费标准:最低缴费基数为:4817元;

个人缴纳20%。

请注意,以上缴费标准仅供参考,具体方案可能会根据地区和时间的变化而有所调整。

如有需要,查阅当地社保部门公布的新规或咨询相关部门以获取最准确的信息。

假设西宁某灵活就业养老保险核定缴费基数为4817元,个人缴费比例为:20%。

据菜科网app养老保险计算器显示,灵活就业基本养老保险费应缴费额=灵活就业基本养老保险费缴费基数费率。

灵活就业个人需缴纳963.4元。

请注意,这些只是示例性的计算,实际的缴费金额会根据具体的缴费基数、缴费比例以及地区的法规而有所不同。

此外,随着时间的推移,缴费比例和基数也可能会进行调整,因此建议参考当地社保部门或相关机构公布的最新方案和法规进行计算。

对于养老保险缴费金额的具体计算,还需要考虑其他因素,如缴费年限、缴费基数的上下限等。

为了确保计算的准确性,建议咨询当地社保部门或专业机构进行详细的计算和咨询。

猜你喜欢