如果恒星全部熄灭?宇宙会是一团漆黑吗?是否再也没有光明?

这意味着光明将永远消失吗?然而,事实并非如此。

我们对光的定义仅限于可见光

【菜科解读】

当宇宙中的恒星全部熄灭,演化成白矮星、中子星或黑洞时,我们或许会猜想宇宙将变成一片漆黑。

这意味着光明将永远消失吗?然而,事实并非如此。

我们对光的定义仅限于可见光谱范围,而在宇宙中,还存在许多无法用肉眼察觉的光线以波的形式传播。

虽然我们只能感知到一小部分可见光,但阳光中包含了许多我们无法看见的光线,如红外线和紫外线。

这些光线超出了人眼的感光范围,只能通过特殊的高感光仪器来探测。

即使恒星全部熄灭,它们仍会发出基本的红外光。

例如,白矮星、中子星等极高温度物体会不断辐射红外线和电磁辐射,直到宇宙中的物质完全冷却。

只有在这种情况下,辐射才会消失,宇宙真正陷入绝对黑暗,无法检测其他地方的辐射,也无法观测到任何物体。

然而,完全冷却的情况并不容易发生,至少需要几万亿年的时间。

恒星的演化过程会消耗物质和能量,每颗熄灭的恒星都会在太空中保留一些物质和尘埃,成为新恒星的原料。

宇宙中的初代恒星通常是巨大的巨恒星,它们死亡后释放的物质会形成二代恒星,而二代恒星消亡后,剩余物质又会形成三代恒星。

有时,初代恒星消亡后,边角料也可能形成红矮星,这是恒星的最小形态,寿命极长。

太阳很可能是第三代恒星,但它的寿命仅有约100亿年。

当太阳演化为白矮星时,大约一半的气体和尘埃会散布到宇宙空间中。

而在某些机缘巧合下,这些气体和尘埃可能会形成第四代恒星。

第四代恒星的寿命相对更长,如果形成红矮星,它们的寿命可能长达几万亿年,甚至一直发光发热到宇宙毁灭。

比如,比邻星就是一颗质量只有太阳的12%的红矮星,其寿命可达3万亿至4万亿地球年。

因此,即使在宇宙走向终结的最后时刻,每个星系仍然存在着相当数量的恒星。

然而,那时的星系将不再像现在一样繁星点点,而更像是遥远的影子星系,只偶尔闪烁出一些明亮的光芒。

这些闪光可能源于白矮星碰撞形成中子星,或者中子星碰撞形成黑洞,甚至黑洞撕裂白矮星和中子星的场景。

就像燃放鞭炮一样,每一次闪光都将是宇宙中的一次短暂亮点。

即使恒星消失,宇宙中还存在其他发光的天体。

例如,星系之间的星际介质可能会发出微弱的背景辐射,这是宇宙大爆炸后剩余的宇宙辐射。

这种宇宙微波背景辐射是宇宙学研究的重要证据,虽然它的能量非常微弱,但它在整个宇宙中都是均匀分布的。

黑洞也可以发出光。

黑洞周围的物质会被其巨大的引力吸引并加热,形成一个称为黑洞吸积盘的亮光区域。

这些吸积盘会释放出高能辐射,包括X射线和伽马射线,这些辐射可以被探测器捕捉到。

尽管宇宙可能在未来变得相对黑暗,但仍然存在各种形式的辐射和光线。

无论是恒星碰撞、星际介质辐射、宇宙微波背景辐射还是黑洞吸积盘,它们都将在宇宙中闪烁着微弱的光芒,让我们能够继续研究和探索宇宙的奥秘。

女子住酒店上演全屋贴膜,能触碰到的东西全部铺上保鲜膜,“出门在外更应注意卫生,离店时会全部撤下,家人很支持自己的做法”

广告 女子住酒店上演全屋贴膜,能触碰到的东西全部铺上保鲜膜,“出门在外更应注意卫生,离店时会全部撤下,家人很支持自己的做法” 11:30 广告 广告 广告 了解详情 > 会员跳广告 首月9.9元 秒后跳过广告 开通搜狐视频黄金会员,尊享更高品质体验! 1080P及以上画质仅为黄金会员专享> 开通/续费会员 抱歉,您观看的视频加载失败 请检查网络连接后重试,有话要说?请点击 我要反馈>> 正在切换清晰度... 播放 按esc可退出全屏模式 00:00 00:00 00:22 广告 只看TA 高清 倍速 剧集 字幕 下拉浏览更多 5X进行中 炫彩HDRVIP尊享HDR视觉盛宴 超清 720P 高清 540P 2.0x 1.5x 1.25x 1.0x 0.8x 50 哎呀,什么都没识别到 反馈 循环播放 跳过片头片尾 画面色彩调整 AI明星识别 视频截取 跳过片头片尾 是 | 否 色彩调整 亮度 标准 饱和度 100 对比度 100 恢复默认设置 关闭 复制全部log 5月4日,李女士在山东青岛住酒店时,为了防菌她会将自己能触碰到的东西全部擦一遍并铺上保鲜膜。李女士称,自己每次住酒店时都会带自备保鲜膜以及一次性床品,因为前期怕孩子太小生病过敏,就尽量保持卫生,久而久之习惯了,觉得出门在外更应该注意卫生,并且在离店时会将物品全部撤下。

一开始自己的家人也对这种“硬核”操作很不理解,觉得这很有趣,但后来也都很支持自己的做法。

网友:小姐姐的家一定很干净! 来源:@大众新闻-半岛都市报、荔枝新闻

稀土公司副总向境外泄露7项国家秘密 国家安全部披露详情

国家安全部今天发布安全提示文章。资源的开发、技术的进步、数据的流动,无不深嵌于产业链供应链这张无形的网络中。

产业链供应链安全事关国家经济安全和高质量发展全局。

近年来,境外间谍情报机关针对我国产业链供应链的渗透、破坏与窃密行为日益隐蔽化、专业化、体系化,对我国经济安全、科技安全与数据安全构成严重威胁。

产业链供应链上谍影重重 半导体技术的“内鬼泄密”。

核心技术是产业链的“命门”,也是不法分子觊觎的重点目标。

公开案例显示,国内某半导体企业前工程师张某,离职后违反保密义务,向境外组织非法提供核心生产工艺等商业秘密。

核心技术的工艺参数、设计图纸外流,不仅会使企业数年研发投入付诸东流,还可能削弱我国在全球半导体产业链中的话语权。

最终,张某受到了法律的严惩。

数据资源的“寄生窃取”。

数据是数字经济的血液,其供应链安全关乎产业核心竞争力。

公开案例显示,国内某公司通过技术手段寄生在某电商平台系统内,日均盗取超百万条经营数据,非法牟利数千万元。

这种行为并非简单的商业侵权,而是有组织、产业化的数据窃取,企图掏空平台核心商业资源、破坏健康的数据生态。

最终,相关涉案人员均受到法律的严惩。

关键矿产信息的“机密套取”。

稀土是关乎高端制造、国防军工的战略资源,境外长期高度关注相关收储情况,千方百计获取我内部数据。

公开案例显示,境外某有色金属公司通过其中方雇员叶某某,以金钱利诱国内某稀土公司副总经理成某。

成某为谋私利违反规定,将其掌握的我国稀土收储品类、数量、价格等7项机密级国家秘密非法提供给境外。

最终,叶某某、成某均受到法律的严惩。

产业链供应链的“防护对策” 面对严峻复杂的产业链供应链安全形势,单一环节的修补或被动响应已无法应对,应构建科学高效的防护体系。

严格硬件管理。

严控芯片、服务器、工控设备等关键硬件准入,实施供应商安全审查与溯源管理;

全面排查禁用存在安全风险的设备,建立供应商准入与动态管理机制,防范别有用心之人在硬件中植入窃密装置、预置间谍固件。

严格软件管理。

强化软件、开源组件、云服务安全管控,开展代码审计与漏洞排查,防范恶意代码、后门植入。

严格涉密敏感数据、核心技术、商业秘密全生命周期管理,执行最小权限、端到端加密、跨境数据安全评估,严防数据窃取、篡改或非法出境。

严格人员管理。

落实反间谍安全防范责任,对关键岗位人员开展背景审查与保密培训,严禁在非涉密设备上处理涉密信息。

规范涉外合作、外包、外协管理,防范境外间谍情报机关通过拉拢策反、利益诱惑等方式窃取涉密敏感信息。

猜你喜欢

-

间谍以“交朋友”为名接触中企员工,威逼利诱迫使企业出让项目,致使项目停工停产,国安部披露详情 热点 2026-04-17

间谍以“交朋友”为名接触中企员工,威逼利诱迫使企业出让项目,致使项目停工停产,国安部披露详情 热点 2026-04-17 -

-

美团:承担全部费用和损失 #美团删照片 #美团致歉 热点 2026-03-30

美团:承担全部费用和损失 #美团删照片 #美团致歉 热点 2026-03-30 -

乌军侦察连秘密集结,俄军一声不响调炮全部炸掉,就剩1个人逃回 热点 2026-03-26

乌军侦察连秘密集结,俄军一声不响调炮全部炸掉,就剩1个人逃回 热点 2026-03-26 -

“重大转变”!外媒:特朗普改变立场,将接受民主党提议重启美国土安全部部分部门 热点 2026-03-26

“重大转变”!外媒:特朗普改变立场,将接受民主党提议重启美国土安全部部分部门 热点 2026-03-26 -

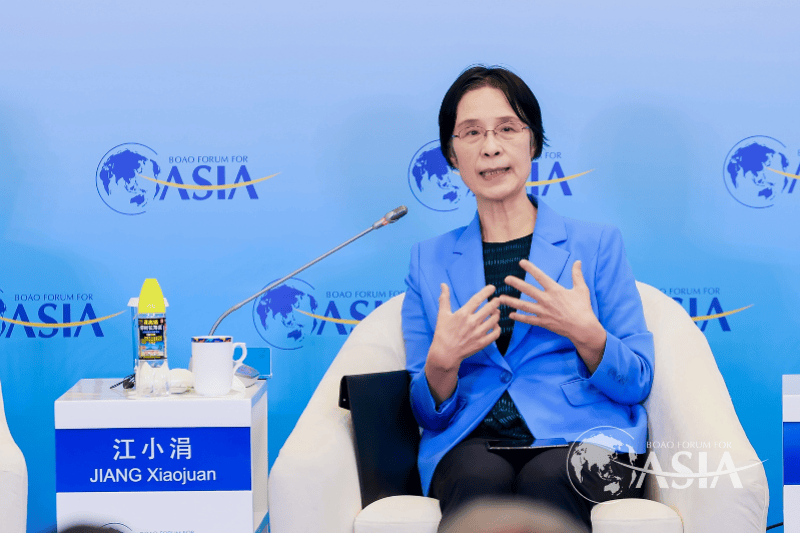

江小涓:如果AI只是单纯替代劳动力,这样的AI应用要谨慎 热点 2026-03-25

江小涓:如果AI只是单纯替代劳动力,这样的AI应用要谨慎 热点 2026-03-25 -

画风诡异!以色列女子当街挥舞双刀,高喊“以色列人民还活着” 热点 2026-03-25

画风诡异!以色列女子当街挥舞双刀,高喊“以色列人民还活着” 热点 2026-03-25 -

天文学家重建星系演化史 热点 2026-03-25

天文学家重建星系演化史 热点 2026-03-25 -

玄黓-真实的个世界未解的之谜:太空孕育实验揭露秘密,人类能否在宇宙繁衍宇宙繁衍原因还有哪些 宇宙探索 2026-05-07

玄黓-真实的个世界未解的之谜:太空孕育实验揭露秘密,人类能否在宇宙繁衍宇宙繁衍原因还有哪些 宇宙探索 2026-05-07 -

宇宙膨胀真是一种幻觉吗? 宇宙探索 2026-05-07

宇宙膨胀真是一种幻觉吗? 宇宙探索 2026-05-07 -

宇宙和大脑的自相似性说明宇宙具备思维能力吗?有可能 宇宙探索 2026-05-07

宇宙和大脑的自相似性说明宇宙具备思维能力吗?有可能 宇宙探索 2026-05-07 -

人类或将永远无法破解的,七个宇宙终极未解之谜 宇宙探索 2026-05-07

人类或将永远无法破解的,七个宇宙终极未解之谜 宇宙探索 2026-05-07